In der vergangenen Woche machte sich Aufregung bei Twitter über T-Mobile Austria breit. Bei einer Diskussion zwischen Kunden und Mitarbeitern von T-Mobile Austria sowie weiteren Nutzern kamen erschreckende Sicherheitsmängel ans Licht.

Kundenpasswörter wurden im Klartext gespeichert, wobei der Kundenservice zusätzlich Zugriff auf die ersten vier Stellen des Passwortes hatte. Außerdem wies der Server, beziehungsweise die eingesetzte Software für weitere Seiten des österreichischen Mobilfunkanbieter Mängel auf.

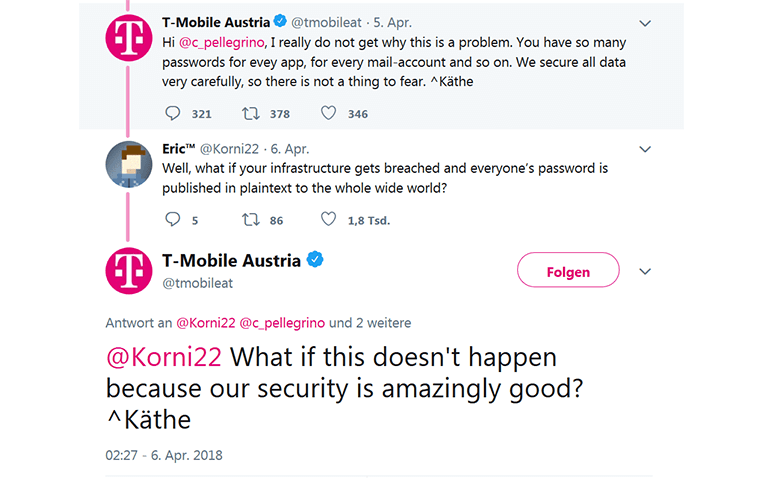

„What if this doesn’t happen because our security is amazingly good?“

Der Grundstein der Debatte war der Hinweis einer Kundin, dass der Anbieter die maximale Länge der Passwörter auf 16 Zeichen begrenze und ausschließlich ASCII-Zeichen akzeptiert werden. Ein weiterer Kunde vermutete, dass Passwörter darüber hinaus generell im Klartext gespeichert werden, um den Kundenservice die Möglichkeit zu geben, Kunden per Telefon zu validieren. Das dies auf zumindest die ersten vier stellen des Passwortes zutrifft wurde im weiteren Verlauf über den offiziellen Account des Mobilfunkunternehmens bestätigt.

Tiefe Besorgnis kommt jedoch bei den weiteren Äußerungen der Mitarbeiterin „Käthe“ auf, welche denselben (offiziellen) Account nutzte, um ihr Unverständnis über die besorgten Kunden zu äußern. Für Sie ergebe sich kein Problem aus der Klartext-Speicherung der Passwörter. T-Mobile Austria hätte doch eine „amazingly good security“, wodurch ein Hack der Infrastruktur und ein Abfluss von Daten komplett unmöglich sei.

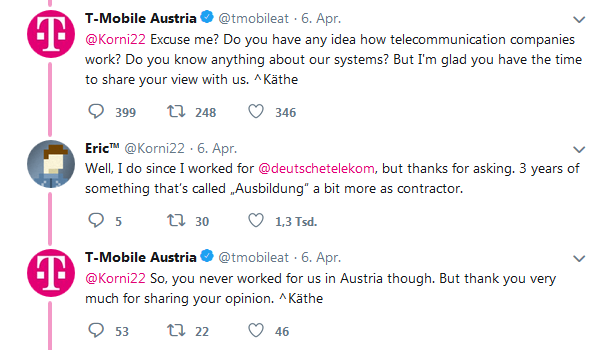

Weißt du überhaupt wie Telekommunikationsunternehmen arbeiten?

Als ein weiterer Nutzer „Käthe“ darauf aufmerksam machen wollte das kein System zu 100% geschützt sei, warf diese ihm Unkenntnis über die unternehmenseigenen Systeme vor. Als dieser erwiderte, Ausbildung und Anstellung bei der Deutschen Telekom genossen zu haben, gab es nur die Retoure, dass der Nutzer ja nicht bei ihnen in Österreich gearbeitet hätte.

Wer hätte es vermutet: T-Mobile Austria ist seit April 2000 eine 100-prozentige Tochter der Deutschen Telekom AG.

XSS-Lücken und veraltete Software

Es ist ein ungeschriebenes Gesetz: Etwas im Internet zu behaupten fordert andere direkt dazu auf dies zu prüfen und zu widerlegen. So auch in diesem Fall. Kurze Zeit später hingen der Diskussion auf Twitter Screenshots an, welche mehrere Cross-Site-Scripting-Lücken auf t-mobile.at zeigen. Des Weiteren dokumentieren sie auch, dass Apache-, PHP- und WordPress-Versionen veraltet waren.

Der freie Journalist Hanno Böck berichtete auf Golem, dass es ihm möglich gewesen sei, von mehreren Subdomain bzw. Blogs ein Git-Repository nebst darin enthaltener Konfigurationsdatei herunterzuladen. Möglich war dies durch ein ungeschütztes Verzeichnis. Mit den Zugangsdaten zur MySQL-Datenbank aus der Datei wäre eine Übernahme oder Einschleusung von Malware leicht möglich gewesen. Nach Meldung des Problems wurde das Verzeichnis gesperrt.

Nachbesserung in Sicht

Mittlerweile hat das Unternehmen Konsequenzen aus der Aktion gezogen. Ein Sprecher des Unternehmens hat via Twitter inzwischen entsprechende Maßnahmen angekündigt.

Wie angekündigt setzen wir weitere Schritte zur Sicherung von Passwörtern. Künftig werden Passwörter salted und hashed, Service-Mitarbeiter können Passwörter nicht einsehen. Diese Maßnahmen werden so rasch wie möglich umgesetzt. – T-Mobile Austria via Twitter

Dem Twitter-Account @KätheOnSecurity sollte man derweil nicht zu viel Vertrauen schenken. Der Satire-Account gibt nun „Tipps zum Umgang mit Passwörtern“.